Сегодня я хотел бы поговорить о преимуществах SMOService https://smoservice.media/telegram/telegram-reports/ и важности использования безопасных методов продвижения в качественных сервисах. В настоящее время, когда онлайн-присутствие играет ключевую роль в успехе бизнеса, эффективное продвижение в социальных сетях становится все более важным. Характеристики SMOService – это инновационный сервис, специализирующийся на социальном маркетинге и продвижении в социальных сетях. Одним из его основных преимуществ является использование ...

Читать далее »Бизнес

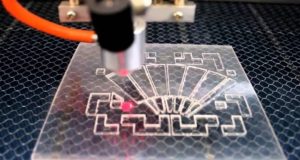

Лазерная резка оргстекла

Оргстекло — это один из самых популярных материалов, используемых в современном дизайне интерьера и архитектуре. Его прочность, прозрачность и универсальность делают его идеальным выбором для создания различных предметов, от мебели до декоративных элементов. Чтобы эффективно использовать оргстекло, часто требуется его резка. И вот здесь на помощь приходит лазерная технология, источник по ссылке расскажет подробнее. Достоинства Лазерная резка оргстекла — это ...

Читать далее »Елочные игрушки и украшения

С наступлением зимы в каждом доме появляется атмосфера праздника и волшебства. Одним из символов новогодних праздников является елочка, которую мы с удовольствием украшаем красочными игрушками и декорациями. Однако, выбор елочных украшений здесь может быть довольно сложным, ведь с каждым годом появляется все больше новинок и разнообразия. Особенности выбора Перед тем, как отправиться в магазин или приступить к выбору елочных игрушек ...

Читать далее »Преимущества ресторанов Chili

Динамично развивающейся группе современных людей нравится разнообразная выпечка. При этом перекусить можно как в обеденный перерыв, так и после посиделок с друзьями. На сегодняшний день одной из самых популярных выпечек является пицца. Она доступна по заказу с быстрой доставкой. В интернете можно найти огромное количество организаций, которые предлагают такие услуги. Если вы любите итальянскую пиццу из ресторана, но не всегда ...

Читать далее »Банкет в ресторане

Здравствуйте, дорогие читатели! Сегодня мы поговорим о том, как заказать банкет в ресторане и какие преимущества это может иметь. Организация мероприятий, в особенности банкетов, требует много времени, усилий и знаний. Планирование меню, выбор подходящего места, оформление зала, координация всех моментов — это только некоторые из задач, с которыми приходится сталкиваться. Однако, если вы решите заказать банкет в ресторане, все эти ...

Читать далее »Достоинства поликарбоната

Сегодня вы можете приобрести самые разные строительные и кровельные материалы, которые будут обладать уникальными особенностями и свойствами. Однако доступные, но при этом достаточно прочные и красивые изделия всегда будут востребованы на рынке. Купить самые разные изделия для воплощения целей и особенных задумок рекомендуем в компании «Альфа Плейс» https://alfaplace.ru/. Мы предоставляем огромный выбор строительных и кровельных материалов только высокого качества, а ...

Читать далее »Вторая жизнь металла

Металлолом — это комбинация металлических отходов и металлических материалов, которые можно перерабатывать и повторно использовать снова и снова. Перерабатываемый материал в настоящее время приносит большую пользу промышленности по переработке металлов, помогая защищать окружающую среду и экономить энергию. Переработка металлолома очень проста: вы можете просто посетить любой местный центр переработки https://metall-metallolom.ru/vyivoz-metalloloma. Металлосодержащее сырье для вторичной переработки Металлолом состоит из смеси металлов, происходящих ...

Читать далее »Лазерная маркировка

Пластмассы идеально подходят для лазерной маркировки и лазерной гравировки. С помощью волоконного лазера вы можете маркировать различные пластмассы, такие как поликарбонат, АБС, полиамид, печатные платы и многие другие, для более прочной, быстрой и высококачественной отделки. Благодаря короткому времени настройки и гибкости лазерной маркировки вы можете маркировать даже небольшие партии, сохраняя при этом высокую рентабельность. Заказать гравировку для пластика можно по ...

Читать далее »Онлайн обменник криптовалют

В современных условиях отсутствие кошелька для криптовалюты считается дурным тоном. Уже все люди в разной степени слышали о существовании цифровых валют. Поэтому неудивительно, что биржа криптовалют пользуется спросом. Именно эта операция значительно упрощает возможность вывода из крипты на фиатные деньги. Но только к выбору обменника нужно подходить с умом. Вы должны знать об определенных характеристиках, которые люди не всегда принимают ...

Читать далее »Папка для документов: важная деталь или макулатура?

В сегодняшней статье мы поговорим о такой немаловажной детали в ведении бизнеса как папка для документов. Папка для документов особенно важна для поддержки ваших продаж. Это действительно один из элементов узнаваемости вашего бренда, который будет наиболее очевидным, когда дело доходит до известности или проведения исследований. Если вам нужна вся информация о выборе бумаги, ламинации и дизайне, не стесняйтесь обращаться к ...

Читать далее » Производство Оборудование

Производство Оборудование